在如今这个数字化的时代,信息安全方面的问题不断出现,SmartSoft的安全能力建设很重要,微软相关产品的安全策略也很重要。接下来,我们会详细地剖析相关的内容。

安全访问限制

只有终端处于被管理状态,并且是已注册的可信设备,才能够访问SmartSoft的统一登录,这种严格的限制方式,极大地增强了安全保障,在当下众多网络攻击频繁发生的情况下,明确访问条件非常必要,能够避免大量潜在风险,把攻击阻挡在门外。从SmartSoft以往的攻击案例能够知道,多数攻击者想要窃取云和操作系统代码,这些代码会供国家级威胁体在后续使用。所以,实施严格的访问限制是保护系统代码安全的关键做法。

终端数据盲区

被攻击的终端有两个明显的盲区,其一,终端数据不清晰,其二,像代码、凭证、账号等重要信息具体包含哪些并不确切,其三,企业里很多员工可能不清楚他们所用终端存储了多少重要的公司核心数据,其四,这无疑增加了数据泄露的风险。其次,imtoken钱包下载接入SmartSoft Corp网络的IOS手机系统缺乏防护, imtoken钱包下载数据容易泄露,还可能被攻击者当作跳板,进入网络核心区域。,接入SmartSoft Corp网络的安卓手机系统也缺乏防护,数据容易泄露,还可能被攻击者当作跳板,进入网络核心区域。

RBI攻击面架构

从架构方面分析RBI攻击面,它采用统一身份认证SSO系统,认证之后利用Chrome浏览器工具在Docker容器里执行,容器放置在弹性ECS上,弹性ECS位于物理机之上。这种架构层层递进,一旦身份认证环节被破解,后续的风险将会呈几何级增加。攻击者能够通过身份认证,一旦通过认证,就存在利用后续环节漏洞的可能性,利用这些漏洞后,攻击者会不断深入系统,最终获取重要信息。

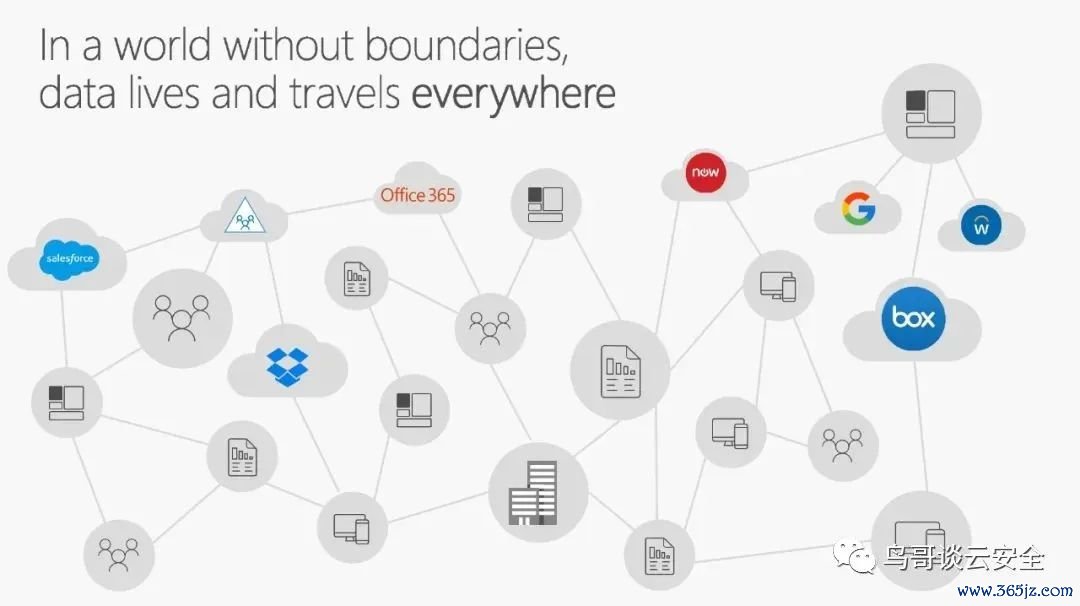

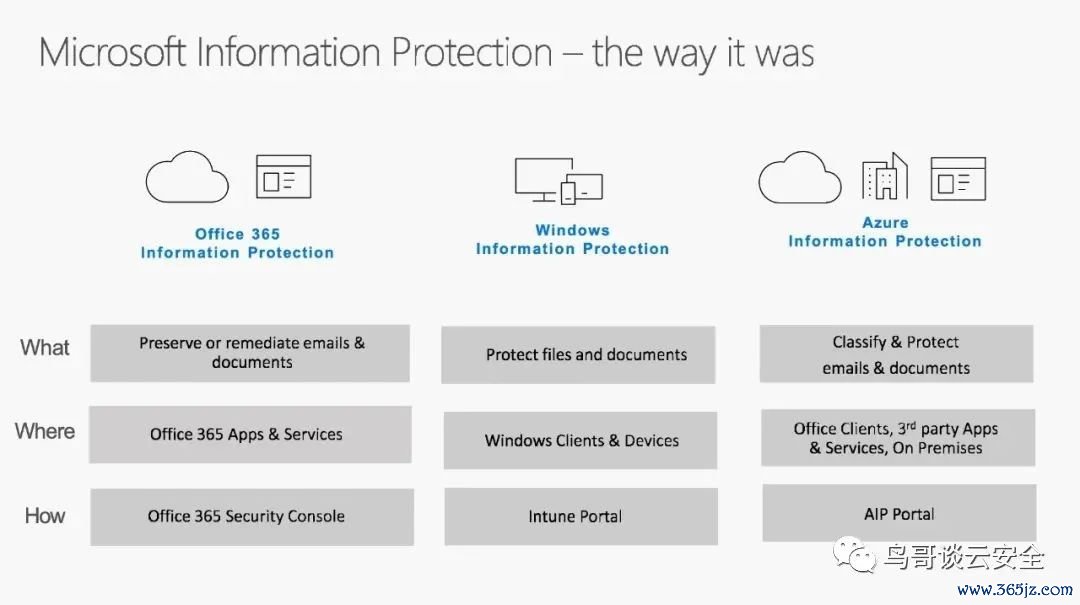

Azure目标拆分

Azure被拆分成三部分以针对安全目标,这三部分是Office 365 IP保护,Windows IP保护,Azure IP保护,它们分别对应不同应用和设备。这是一种全面细致的安全策略,它对各个常用的应用和设备都进行了有针对性的安全防护。通过这种拆分,能最大程度覆盖不同场景和需求,进而为用户提供更全面的安全保障。

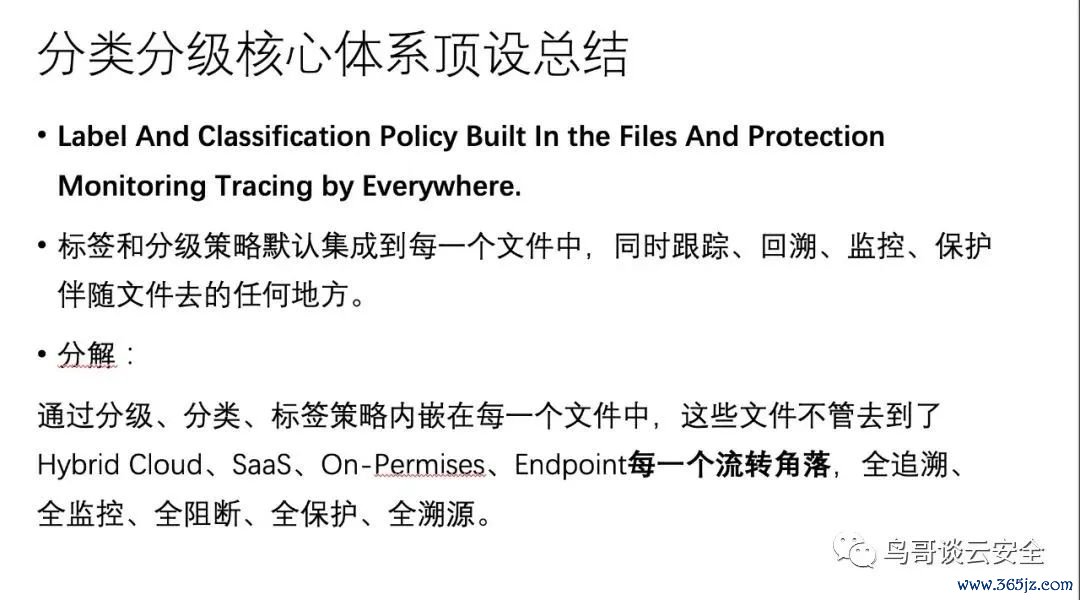

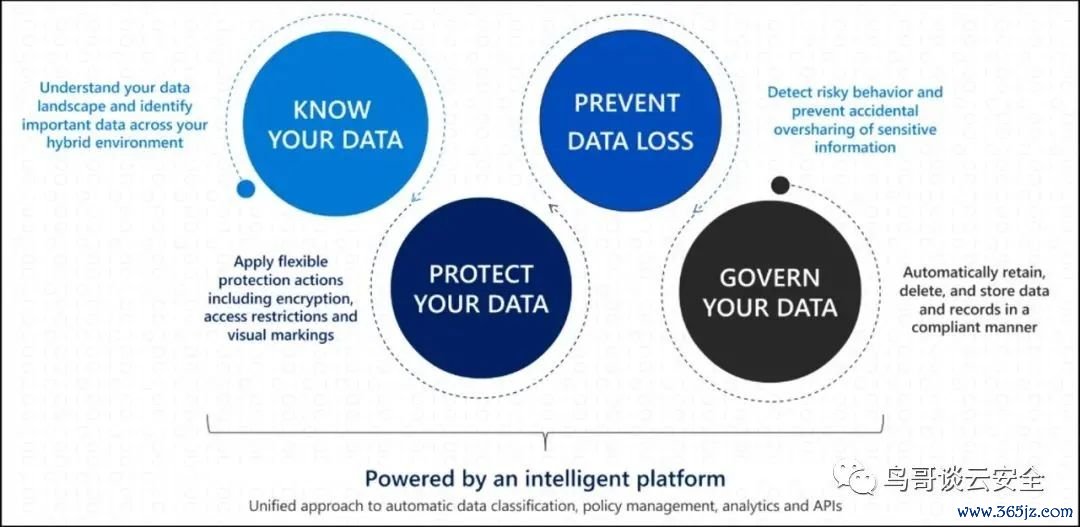

产品实现方式

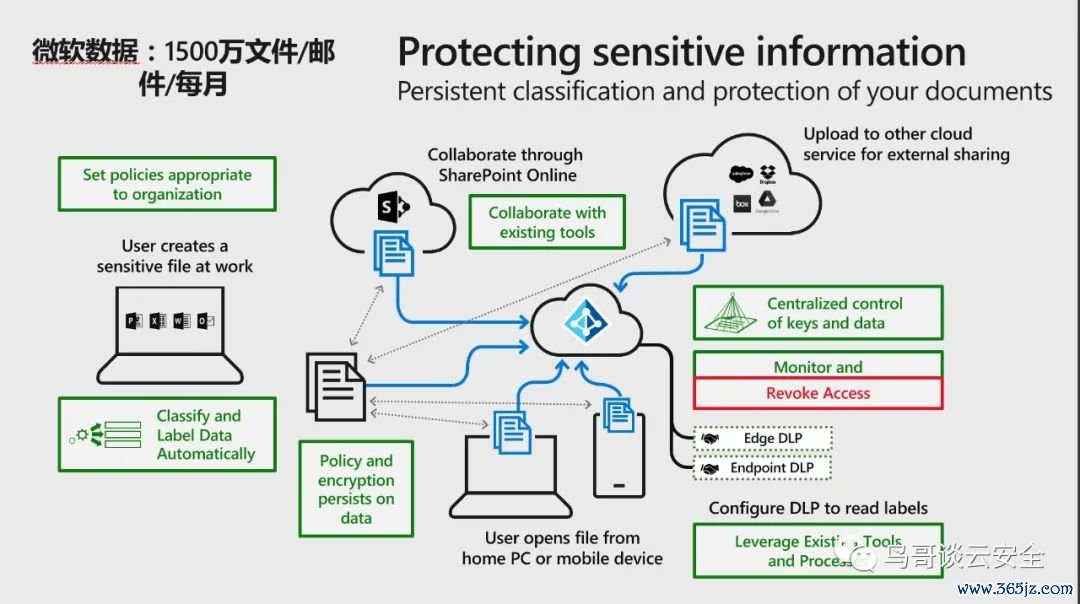

微软每月有1500万的文件及邮件受到保护,这些保护是通过不同的IP保护产品来执行的。这种大规模的保护展现了微软在安全领域投入的决心与实力。如此庞大的保护数量,需要强大的技术以及算力的支持,这也反映出在当今的信息时代,文件和邮件安全的重要性变得越来越突出。毕竟,许多重要的数据和情报都是借助文件和邮件来进行传输的。

MIP SDK分配

微软MIP提供了SDK,Veritas等生态厂商可以利用它来操作文件API。这一举措展现了微软开放合作的态度,还能借助生态伙伴的力量,扩大安全防护的范围与影响力。通过这种方式,不同厂商能在统一的标准和框架下,共同为用户提供更安全可靠的服务。在当今科技行业里,这种合作模式变得越来越常见了,它能够帮助达成资源共享,还能实现优势互补。

如今,数据安全形势越来越严峻,在这种情况下,你觉得企业该怎么更好地把这些安全策略结合起来,以此保障自身数据安全?希望大家能积极评论交流,还能帮忙点赞、分享本文。